Netcat & Wireshark

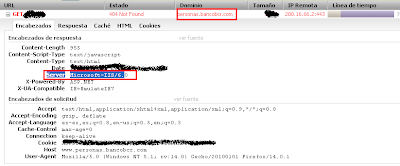

Netcat Esta es una herramienta de red que permite a través de comandos y con una simple abrir puertos TCP/UDP funcionando como servidor (-l), o bien conectarnos a un determinado servidor en un puerto especifico (Cliente), por medio del netcat podemos obtener informacion de banners de servicios, por ejemplo supongamos que realizamos un escaneo con Nmap a un determinado HOST y descubrimos que el puerto 3306 se encuentra abierto, podemos intenar realizar una conexion a ese puerto utlizando el netcat y asi obtener mas informacion sobre determinado servicio, o bien obtener una conexion exitosa a ese puerto. Esta herramienta fue desarrollada por Hobbit en el año 96 y liberada bajo GNU para unix, posteriormente se migro a otras plataformas como Windows y Mac OS X. Se realizo el siguiente video con el fin de mostrar el uso de esta herramienta, en el mismo se realizan conexiones cliente servidor entre windows y backtrack sniffeando los paquetes con wireshark, se muestra como obte...